Sollten wir die dunkle Seite des Internets verbieten?

Waffen, Drogen, Kinderpornos: Ein CDU-Politiker will das Darknet verbieten. Doch ist es wirklich nur ein Marktplatz für Kriminelle – oder unser letzter digitaler Freiraum?

Wer das Darknet nutzt, führt in der Regel nichts Gutes im Schilde. Diese einfache Erkenntnis sollte sich auch in unserer Rechtsordnung widerspiegeln.

Mit diesen 2 Sätzen war

Dort hat David S.

»Darknet« – schon der Name klingt düster und böse, nach illegalen Aktivitäten und Hackern mit Kapuzenpullis. Aber handelt es sich dabei wirklich um die »dunkle Seite des Internets« und ein Paradies von Kriminellen für Kriminelle, das verboten gehört?

So einfach ist es nicht.

Das Darknet ist etwas anderes. Und wenn wir es besser verstehen, können wir sogar etwas von ihm lernen – und zwar etwas, was manchen Politikern gar nicht in den Kram passt.

Was das Darknet wirklich ist

Wer ins Darknet möchte, der kann Chrome, Firefox und den Internet Explorer gleich vergessen. Denn mit dem »normalen« Internet, das wir tagtäglich nutzen, hat das Darknet nur wenig zu tun.

Um es besser zu verstehen, müssen wir uns zunächst von der Vorstellung verabschieden, dass es »das eine, normale« Internet gibt. So sieht es wirklich aus:

- Das VisibleNet – auch ClearNet genannt – ist das, was wohl die meisten meinen, wenn sie »Internet« sagen. Es umfasst

- Das DeepWeb meint alle Datenströme und Seiten, die nicht von Suchmaschinen gefunden werden können, weil sie etwa hinter Passwörtern verborgen sind. Was in Whatsapp geschrieben wird, gehört dazu, ebenso Online-Banking-Seiten und alle Filme, die auf Netflix laufen. Es sind nicht frei einsehbare Daten, die über das Internet ausgetauscht werden. Einige Teile des DeepWebs bilden einen Bereich, der ganz abgesperrt ist für jeden, der nicht eine spezielle Software nutzt: das Darknet …

- Das Darknet ist ein

Illustration: Mirella Kahnert

Über das Darknet lassen sich ganz normale Websites wie Wikipedia.org anonym ansteuern. Aber im Tor-Netzwerk gibt es auch verborgene Websites, die nur Menschen zugänglich sind, die ihre genaue Adresse kennen – quasi wie ein geheimer Treffpunkt, den nur Eingeweihte kennen. Sie haben

Was nämlich viele nicht wissen: Behörden können private Daten von Websites und Onlinediensten anfragen – etwa Adressen, Nachrichten, Fotos, Kaufdokumente oder Chat-Protokolle. Und die Unternehmen spielen normalerweise auch mit,

Ob Unternehmen dafür einen richterlichen Beschluss sehen wollen oder so einfach Daten herausgeben, sobald die Anfrage von offizieller Stelle kommt, ist je nach Unternehmen unterschiedlich. Nur einer hat dabei normalerweise kein Mitspracherecht – der Nutzer selbst.

Wie gefährlich ist das Surfen im Darknet?

Das Surfen mit dem Tor-Browser ist rechtlich erlaubt. Sogar das »zufällige« Anschauen von verborgenen Websites ist nicht strafbar. Doch hinter Links verbergen sich hier häufiger als im normalen Netz Schadsoftware oder betrügerische Absichten.

Bei Kriminellen könnte man sagen: Nun gut, die haben es ja auch verdient. Tatsächlich nutzen viele Kriminelle genau deshalb die schwer überwachbaren Pfade des Darknets, um so Ermittlungen zu erschweren und ihre Spuren zu verwischen. Und genau hier kommt CDU-Staatssekretär Günter Krings wieder ins Spiel: Denn wer sollte schon das Darknet nutzen wollen, wenn er nicht etwas Böses im Schilde führt …?

Wen das Darknet schützt

Der

Jeder Mensch hat das Recht auf freie Meinungsäußerung; dieses Recht umfasst die Freiheit, Meinungen unangefochten anzuhängen und Informationen und Ideen mit allen Verständigungsmitteln ohne Rücksicht auf Grenzen zu suchen, zu empfangen und zu verbreiten.

Kein Wunder, dass die Entwicklung von Tor in den USA und Europa erst mal positiv aufgenommen wurde. So förderten zahlreiche NGOs das Projekt, etwa

Das klingt nicht gerade nach üblen Hackern und Kriminellen. Deren illegale Websites machen tatsächlich nur

Tatsächlich finanziert sich das Tor-Projekt bis heute zu 60% aus Zuwendungen der US-Regierung und zu 40% aus privaten Spenden.

Auch wenn diese

Ich glaube, Tor ist die wichtigste die Privatsphäre stärkende Technologie, die heutzutage genutzt wird. Ich selbst nutze Tor die ganze Zeit.

Ist das Darknet ein rechtsfreier Raum?

Nein, so etwas wie rechtsfreie Räume gibt es nicht. Bei Verbrechen, die mithilfe des Darknets begangen werden, greifen bestehende Gesetze – etwa das Drogenstrafrecht oder das Strafgesetzbuch zu Datenhehlerei.

Natürlich weiß auch Snowden, dass ein Teil der verborgenen Tor-Websites illegale Inhalte bereitstellt. Doch gerade für Whistleblower und politisch Verfolgte ist die Anonymisierung überlebenswichtig. Snowden selbst versendete seine NSA-Enthüllungen über ein Tor-Netzwerk an

Trotzdem ist auch die Annahme falsch, dass das Tor-Netzwerk die Identität absolut schützt. Denn hinter jedem noch so flüchtigen, noch so verschlüsselten Angebot stehen

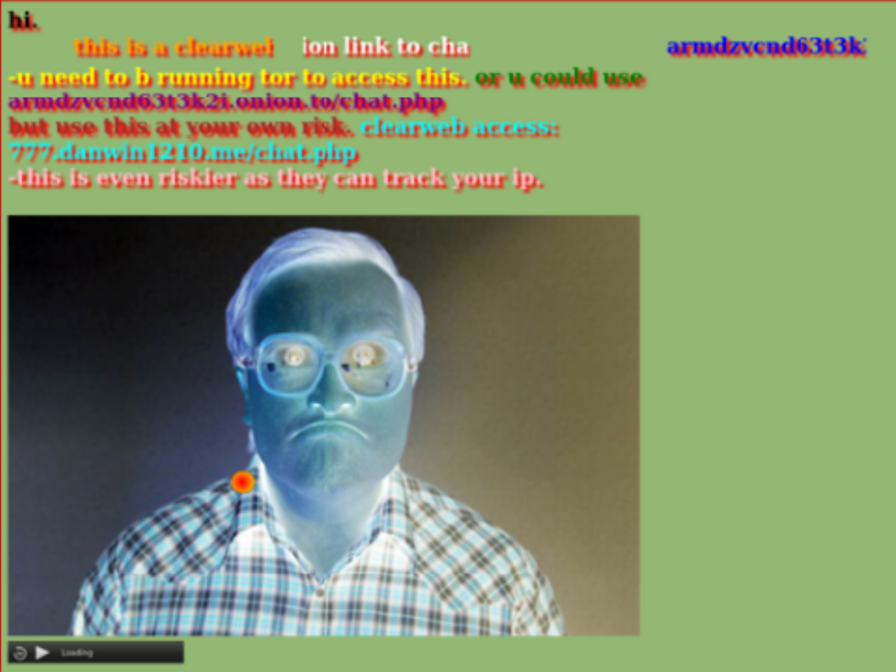

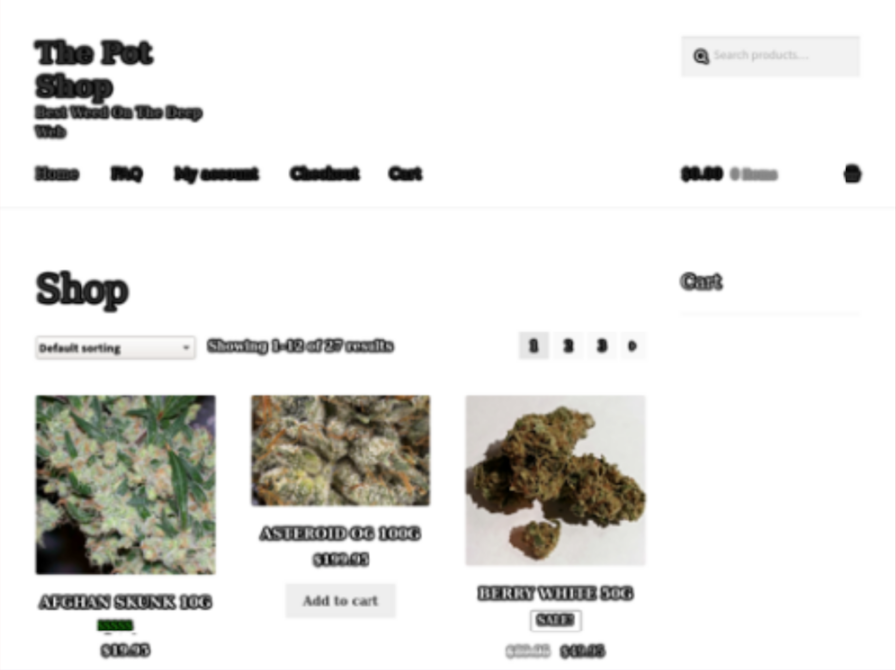

Politisches, Seltsames, Illegales: So sehen Webseiten im Darknet aus (eine Auswahl).

Politisches, Seltsames, Illegales: So sehen Webseiten im Darknet aus (eine Auswahl).  Russisches Feuerwerk, Sprengkörper und natürlich Waffen werden hier zum Verkauf angeboten.

Russisches Feuerwerk, Sprengkörper und natürlich Waffen werden hier zum Verkauf angeboten.  Die Aufforderung, einen kurzlebigen und geheimen Kanal zu betreten.

Die Aufforderung, einen kurzlebigen und geheimen Kanal zu betreten.  Drogen sind eine verbreitete Handelsware im Darknet.

Drogen sind eine verbreitete Handelsware im Darknet.  Webdesign? Fehlanzeige. Das Darknet erinnert häufig an das Internet vor dem Jahr 2000.

Webdesign? Fehlanzeige. Das Darknet erinnert häufig an das Internet vor dem Jahr 2000.  Ein politisches Statement im Darknet.

Ein politisches Statement im Darknet.  Richtig gesehen: Hier verkauft jemand scheinbar (gebrauchte und gestohlene) Unterwäsche.

Richtig gesehen: Hier verkauft jemand scheinbar (gebrauchte und gestohlene) Unterwäsche. Nein, das Darknet ist sicher kein idyllischer Ort. Aber es ist besser als sein Ruf: Es dient weit mehr als nur illegalen Aktivitäten. In ihm finden erfolgreiche Ermittlungen gegen Kriminelle statt. Und seine Anonymität schützt Whistleblower und Dissidenten.

Warum wollen manche Politiker es dann trotzdem verbieten?

Die Antwort ist so einfach wie besorgniserregend: Es geht um Privatsphäre und Freiheit.

Das Darknet ist ein anonymes Internet – wollen wir das?

Zurück zu CDU-Staatssekretär Günter Krings: Sein Eingangssatz »Wer das Darknet nutzt, führt in der Regel nichts Gutes im Schilde« stellt alle Nutzer des Tor-Netzwerks unter Generalverdacht.

Zugespitzt verbirgt sich dahinter die altbekannte Formel: Wer nichts zu verbergen hat, der braucht auch nichts zu befürchten. Und wer nichts zu befürchten hat, der braucht auch keine Anonymität, ob im Netz oder auf der Straße.

Unter dem Deckmantel dieser Formel und mit Verweis auf den »Kampf gegen den Terror« wird

Aus einer anderen Perspektive heraus muss aber auch klar sein:

Wenn jeder Kriminelle etwas zu verbergen hat, heißt das nicht, dass jeder, der etwas zu verbergen hat, ein Krimineller ist.

Jeder Bürger hat ein Recht darauf, Geheimnisse zu haben. Und diese haben nicht zwangsläufig etwas mit Kriminalität zu tun. Das Tor-Netzwerk ist eben auch ein Mittel, unser Recht auf legale Privatsphäre durchzusetzen – in einer Zeit, in der diese von Regierungen und Unternehmen mit moderner Technik immer mehr durchleuchtet wird.

Wie könnte ein Darknet-Verbot aussehen?

Eine Variante wäre, Verschlüsselungs-Software generell zu verbieten – mit allen nur schwer absehbaren Konsequenzen für Whistleblower, Journalisten und unsere Demokratie. Eine Alternative wäre ein Verbot, illegale Plattformen im Darknet zu betreiben – eine Idee der schwarz-gelben Landesregierung in Nordrhein-Westfalen, die aktuell in den Bundesrat eingebracht wird.

Wie weit das gehen kann, hat

Wer aber hat recht, Günter Krings oder Edward Snowden?

Diese beiden unterschiedlichen Perspektiven lassen sich nicht einfach auflösen. Das Darknet ist damit nur ein weiterer Schauplatz, an dem sich unsere Gesellschaft

Im Rahmen dieses Artikels haben wir uns entschlossen, Perspective Daily eine eigene Darknet-Adresse zu geben. Du findest sie unter:

http://pdailyqfkbmkcncn.onionMit Illustrationen von Mirella Kahnert für Perspective Daily